网络安全实验报告 (1)

《网络安全与网络管理》课程

实验报告

学院 年级2012专业网络工程

姓名 学号

任课教师 上机地点

实验教师

《网络安全》课程实验报告一

《网络安全》课程实验报告二

《网络安全》课程实验报告三

《网络安全》课程实验报告四

《网络安全》课程实验报告五

《网络安全》课程实验报告六

第二篇:网络安全实验报告1

网络安全实验报告

——使用Wireshark捕获数据帧和IP数据包

使用Wireshark捕获数据帧和IP数据包

实验目的:

1.通过使用wireshark抓包软件掌握其使用方法

2.通过对捕获的数据包进行分析,了解并掌握数据帧和IP包的封 装格式

数据帧和数据包分析

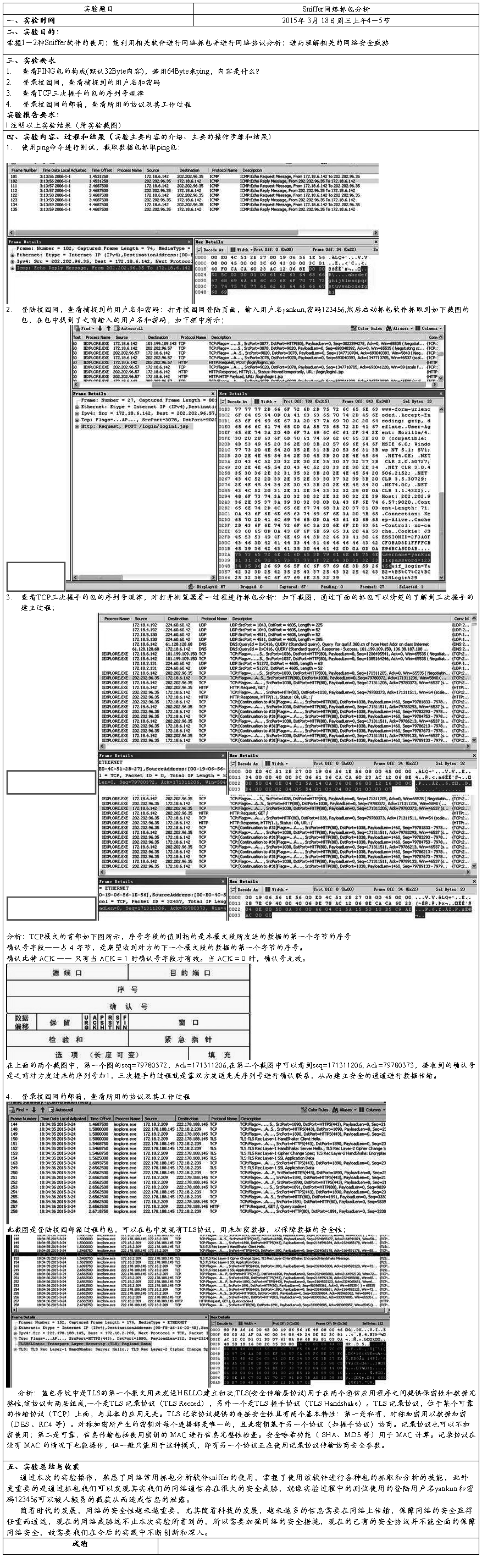

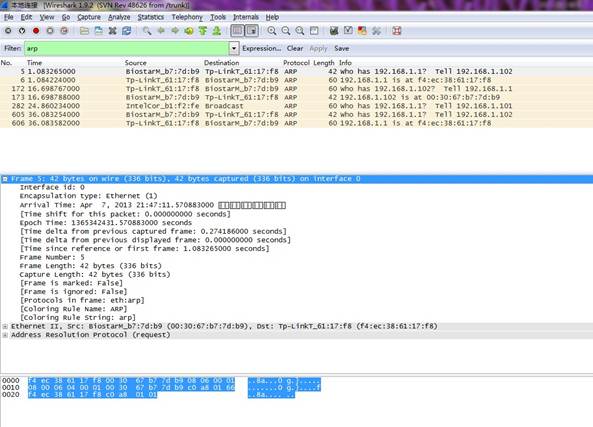

如下图所示,你看到了很多捕获的数据。

第一列是捕获数据的编号;

第二列是捕获数据的相对时间,从开始捕获算为0.000秒;

第三列是源地址,第四列是目的地址;

第五列是数据包的信息。

(1)选中第一个数据帧,然后从整体上看看你的Wireshark的窗口,主要被分成三部分。上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

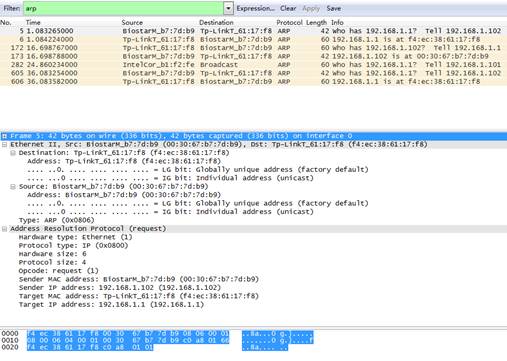

对ARP协议的分析

帧的编号:5(捕获时的编号)

帧的大小:42字节

帧被捕获的日期和时间:APR 7,2013 21:47:11

帧距离前一个帧的捕获时间差:0.274186000秒

帧距离第一个帧的捕获时间差:1.083265000秒

帧装载的协议:ARP

目的地址(Destination):f4:ec:38:61:17:f8(这是个MAC地址,现在你要知道了,这个MAC地址是一个广播地址,就是局域网中的所有计算机都会接收这个数据帧)

源地址(Source):00:30:61:b7:7d:b9(00:30:61:b7:7d:b9)

帧中封装的协议类型:0x0806,这个就是ARP协议的类型编号。

Trailer:是协议中填充的数据,为了保证帧最少有64字节。

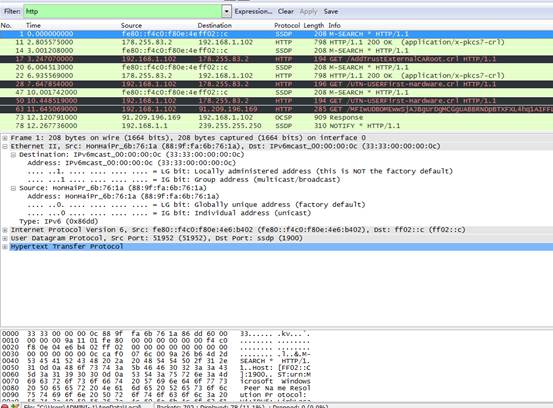

抓取的HTTP协议包

实验总结

这次试验主要是用Wireshark捕获数据帧和IP数据包,软件的使用也是很简单的,只是需要通过计算机来进行一些ARP、FTP、HTTP等协议的传输就可以通过这个软件来将这些数据包抓取。主要的困难是对这些数据帧和数据包的分析,包括它们的基本信息和数据表示的意义,在分析之前我也学习了以太网中数据帧的格式,这对于下面的分析至关重要。在分析的过程中遇到的很多问题,在老师的实验指导书上基本上都可以找到答案。试验后我了解到Wireshark协议分析软件的作用。比如互相ping, Wireshark软件可以捕获到发送的数据包,从而获取IP地址,MAC地址和其他的详细信息。第一次在实验室做这个实验没有保存数据,所以在宿舍重做了一遍。

-

网络安全 实验报告

首都经济贸易大学信息学院实验报告实验课程名称网络安全技术首都经济贸易大学信息学院计算机系制实验报告学号:实验地点:3机房姓名:实验…

-

网络安全实验二报告

实验报告20xx20xx学年第1学期课程名称网络安全实验班级10级lt一gt班学号10410901036姓名陈志军任课教师蒲晓川计…

-

网络安全实验报告

网络安全实验学生张守军实验目的1一我要搭建网络安全实验环境配置良好的实验环境时进行网络安全实验的基础工作1VMware虚拟机的安装…

-

网络与信息安全实验报告

中国海洋大学课程名称:网络与信息安全任课教师:学生姓名:学生学号:专业班级:计算机信息保密2010级学院名称:信息科学与工程学院2…

-

网络安全实验报告 模板啊

虚拟机的安装一实验目的1了解虚拟机在构建网络安全实验平台的作用2熟悉虚拟机实验环境的搭建3在VmwareWorkstation虚拟…

-

大工14春《计算机网络实验(一)》实验报告

姓名:张鹏报名编号:C07531xxxxxxxxxxxx0014学习中心:济南奥鹏直属层次:高起专(高起专或专升本)专业:计算机网…

-

计算机网络安全实验总结

计算机网络安全实验本部分主要包括计算机网络操作系统的配置网络扫描网络监听网络入侵1操作系统的安全配置一个好的网络系统配置会有利于计…

- 计算机网络抓包实验报告

- 计算机网络安全实验报告04

-

网络安全实验报告

实验一查阅Linux缺省的存取控制权限实验目的了解Linux文件格式以权限的设置实验环境LinuxCentOS65实验步骤1以ro…

-

网络安全 实验报告

首都经济贸易大学信息学院实验报告实验课程名称网络安全技术首都经济贸易大学信息学院计算机系制实验报告学号:实验地点:3机房姓名:实验…